КОМПЬЮТЕРНЫЕ ПРЕСТУПЛЕНИЯ - любое противоправное действие, при котором компьютер выступает либо как объект, против которого совершается преступление, либо как инструмент, используемый для совершения преступных действий. К компьютерным преступлениям относится широкий круг действий, которые можно разделить на четыре категории: кража компьютерного оборудования; компьютерное пиратство (незаконная деятельность в сфере программного обеспечения); несанкционированный доступ к компьютерной системе в целях повреждения или разрушения информации; использование компьютера для совершения противозаконных или мошеннических действий. Поскольку компьютерные системы получают все более широкое распространение, а деловые круги во все большей степени полагаются на компьютеры и часто хранят на них конфиденциальную информацию, преступники находят все больше путей использования компьютеров для совершения противоправных действий.

Кража компьютерного оборудования. Наиболее очевидной формой компьютерных преступлений является кража компьютерного оборудования и компонентов из мест их производства, продажи или эксплуатации. Воры похищают компьютеры, принтеры и другое оборудование, чтобы нажиться на их перепродаже. Украденные изделия обычно продаются на черном рынке. Компьютерная отрасль положила начало "серому" рынку, который, строго говоря, не считается нелегальным, но действует, не используя общепринятые каналы распространения и продаж. На сером рынке неофициальные дилеры продают товары, купленные в других странах по более низким ценам или у какого-нибудь официального дилера, закупившего, в расчете на значительную скидку от изготовителя, больше аппаратуры, чем он был в состоянии продать. Компьютеры, продаваемые на сером рынке, зачастую имеют поврежденные заводские номера и не обеспечиваются гарантией. Компьютерная техника и микросхемы обладают высокой стоимостью. Один лишь микропроцессор, интегральная схема или группа микросхем, предназначенных для обработки информации, могут стоить 100 долл. и более. Микропроцессоры и другие компьютерные микросхемы не имеют заводских номеров, что затрудняет их отслеживание. Высокая ценность таких микросхем и трудность идентификации делают их мишенью преступных организаций, которые часто продают похищенные микросхемы на рынках в считанные часы после хищения. Чтобы ограничить воровство микропроцессоров, изготовители микросхем разрабатывают различные способы гравировки заводских номеров на микросхемах или внесения идентифицирующей информации в цепи микросхемы. Организованные преступные группы проявляют изобретательность и расширяют масштабы грабежа компаний, выпускающих микропроцессоры, схемы памяти и другие компоненты компьютеров. Ежегодно стоимость микросхем и других компонентов, похищенных в "Кремниевой долине" (шт. Калифорния; иногда называемой также "Силиконовой долиной") оценивается в 100 млн. долл. В 1996 органы поддержания правопорядка в США раскрыли несколько преступных группировок, действовавших в сферах высокотехнологичных отраслей, обнаружив и изъяв у них электронные компоненты на миллионы долларов.

Пиратское использование программного обеспечения. Компьютерные программы защищены авторским правом, и, следовательно, их нельзя репродуцировать и использовать без разрешения правообладателя. Пиратские действия в области программного обеспечения - это несанкционированное копирование компьютерных программ для собственного пользования или перепродажи. Часто какая-либо компания или физическое лицо, которые приобрели, например, одну копию той или иной программы, полагают, что это дает им право копировать данную программу. В действительности такое копирование противозаконно до тех пор, пока оно не будет разрешено специальным соглашением (лицензией), оговаривающим условия ее использования. Некоторые люди, стараясь не нарушать законы, все же покупают копию программного обеспечения, а не оригинальную программу у того, кто ее выпускает. Незаконное тиражирование копий программ и продажа фальшивых версий популярного программного обеспечения осуществляется в широких масштабах. Нарушение авторских прав и пиратство в области компьютерного программного обеспечения оказались также в центре международных экономических отношений. Фальшивые программные средства можно приобрести по очень низким ценам на блошиных рынках, в розничной торговле, на восточных базарах и в других слабо контролируемых местах торговли.

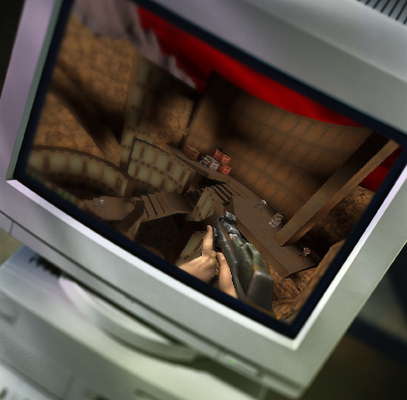

Хакерство. Один из видов компьютерных преступлений называют "хакерством" (этот термин относится к несанкционированному входу в компьютерную систему). Чтобы получить доступ к "защищенной" компьютерной системе или сети, пользователь должен иметь пароль. Хакеры пользуются множеством разных способов для того, чтобы распознавать секретные пароли или обойти парольную защиту системы. Возможность вторжения в компьютеры по телефонным сетям и через сложным образом связанные между собой компьютерные системы, не оставляя после себя отпечатков пальцев или следов, существенно затрудняет идентификацию и задержание хакеров. Оказавшись "внутри" компьютерной системы, хакер может изменить, удалить или скопировать данные, хранящиеся в сети. Хакер может собрать конфиденциальную личную и финансовую информацию о компаниях и отдельных лицах, а затем использовать ее с помощью вымогательства или путем банковского мошенничества. Он может перехватить информацию, передаваемую по линиям связи, скопировать данные, передаваемые по сети Интернет, зафиксировать номера кредитных карточек и личные пароли. Хакер может ввести в систему программные коды или изменить существующие, в результате чего компьютеры будут выполнять команды этого хакера. Так, например, хакер может разместить небольшую программу на одном из сетевых серверов, чтобы собрать пароли законных пользователей сети. Располагая паролями, хакер затем может снова проникнуть в сеть, но уже с меньшими трудностями. Со времени появления персонального компьютера хакеры многократно вторгались в компьютерные системы, чтобы манипулировать данными всеми мыслимыми способами - от исправления своих школьных оценок и счетов за телефонные разговоры до "вторжения со взломом" в кажущиеся надежно защищенными системы правительственных и финансовых организаций. Хотя такие действия противозаконны, не все хакеры действуют с преступными намерениями. Многие из них при этом пытаются решить ту или иную техническую задачу либо преодолеть систему защиты компьютера в целях самоутверждения. Поскольку термин "хакер" может иметь и положительное значение, дающее образ смышленого программиста, способного соединить в одно целое коды программ и заставить компьютеры выполнять сложные задания, то тех, кто вламывается в компьютерные системы с преступными намерениями, называют "взломщиками" (crackers). Термин "телефонные жулики" (phone phreaks) используется для характеристики людей, детально разбирающихся в телефонных системах и использующих свои знания и опыт для того, чтобы делать телефонные вызовы, которые не поддаются прослеживанию и за которые телефонная компания не в состоянии выставить счет. Хакеры, кракеры и телефонные жулики - это обычно молодые люди, и Интернет служит для них виртуальным сообществом, где они могут поделиться своими секретами и другой информацией, а также похвастаться своими "подвигами". Поскольку ни одно правительство не имеет юрисдикции над киберпространством и Интернет вообще трудно защитить обычными законами, глобальная сеть оказалась привлекательной сферой действий для хакеров. В то же время Интернет стал одним из новых средств борьбы с преступностью, так как полиция использует собираемую по сети информацию для отслеживания и задержания лиц, совершающих противоправные действия.

Программные вирусы. Программный вирус - это компьютерная программа, рассчитанная на то, чтобы нарушить нормальное функционирование компьютера. Вирус можно рассматривать как досадную помеху, но повреждение, которое он способен причинить хранящимся данным, является преступлением. Хакеры, пишущие такие программы, подвергаются арестам, судебным преследованиям и наказаниям за совершенные ими правонарушения. Обычно вирусная программа встраивается в другую внешне вполне безобидную программу, например такую, как утилита для обработки текста, которую можно бесплатно получить из сети Интернет или из какой-либо другой компьютерной системы с электронной доской объявлений. Когда такая утилита исполняется на компьютере, он освобождает вирус, который выполняет те неправедные дела, на которые его запрограммировали. Некоторые вирусы скорее пустячные или фривольные, нежели зловредные. Они могут воспроизвести на экране эксцентричное сообщение и затем стереть его из памяти компьютера, чтобы нельзя было проследить их происхождение. Однако многие вирусы повреждают основные характеристики компьютера или данные. Известны вирусы, копирующие себя в память компьютера, что вызывает замедление работы компьютера, вплоть до его предельной перегрузки вирусом и невозможности выполнения своих задач. Вирус может также стереть важные компьютерные файлы или разрушить и даже уничтожить данные на жестком диске. Большинство вирусных программ написано способными программистами в качестве эффектных трюков, демонстрирующих высокий уровень их технических знаний. Чтобы противодействовать таким вирусам, компании разрабатывают программы обнаружения вирусов, которые распознают и удаляют вирусы из зараженных компьютеров, а также защищают компьютеры от инфицирования.

Компьютерное мошенничество. Компьютеры могут быть использованы и в качестве инструментов для совершения различных преступлений, начиная от распространения противозаконных материалов и кончая содействием бизнесу, основанному на мошенничестве. Интернет и различные оперативные информационные службы, такие, как "Америка онлайн" и "Компьюсерв", использовались для распространения порнографии и других материалов, которые могут рассматриваться как противозаконные, безнравственные или вредные. Так, в США считается противозаконным распространение "детской порнографии". Пользуясь цифровой фотокамерой или сканером, правонарушители создают электронные порнографические изображения и рассылают их по электронной почте. Такая деятельность может оставаться необнаруженной, если материалы пересылаются от одного частного абонента электронной почты к другому. И все же полицейские органы США обнаружили и прекратили деятельность нескольких преступных групп, занимавшихся распространением материалов детской порнографии по компьютерным сетям. Для обмана людей использовалась сеть Интернет. Возможность послать электронную почту практически любому адресату или опубликовать информацию в WWW позволяет любителям легкой наживы выпрашивать деньги на всякие разновидности мошеннического бизнеса, включая различные варианты быстрого обогащения и чудеса с похудением. Другой тип мошенничества встречается, когда мошенник скрывает свою истинную личность при посылке сообщений электронной почтой или разговоре в реальном времени в "дискуссионных комнатах" оперативных информационных служб. Часто в диалоге такого рода пользуются вымышленными именами, чтобы обеспечить себе анонимность, которая позволяет людям беседовать более откровенно. Иногда такой аноним может выдать себя за лицо другого пола или возраста, чтобы воспользоваться доверием собеседника в преступных целях.

Законы в киберпространстве. Поскольку свободный информационный обмен через космос посредством компьютерных сетей представлял собой одну из новинок конца 20 в., законы об охране авторских прав и неприкосновенности частной жизни, а также регламентации связи еще недостаточно разработаны. В конце 20 в. компании занимались разработкой юридических норм и пакетов программных средств, которые могли бы защитить базы данных, а также конфиденциальную финансовую информацию. До сих пор навести правовой порядок в работе сети Интернет не удается, потому что сеть не имеет физически выраженных географических границ, а передаваемая по ней информация трудно поддается оценке и контролю. Кроме того, законодатели, судьи и представители исполнительной власти часто не разбираются в новых технологиях, что затрудняет для них решение вопросов о принятии законов и о судебном преследовании за совершение компьютерных преступлений.